Descoberto pelos investigadores da ThreadFabric, este trojan bancário conta com várias capacidades, como roubar informação sensível e dar aos cibercriminosos a possibilidade de controlar smartphones Android remotamente.

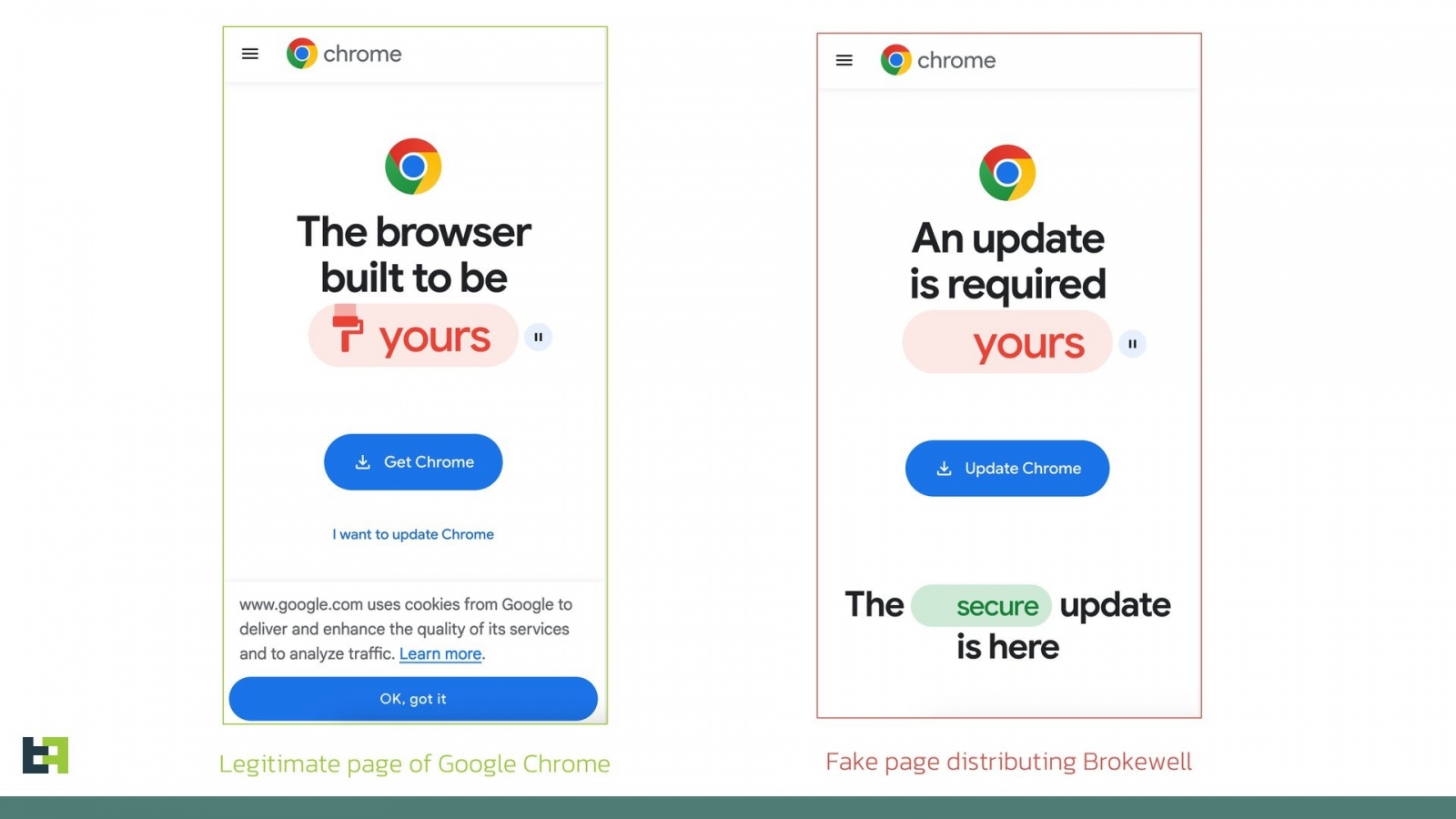

O software malicioso é disseminado através de páginas falsas, que alertam as vítimas para uma suposta atualização do Google Chrome. As páginas são feitas de modo a se parecerem com um aviso legítimo da Google. Mas, como pode ver na imagem que se segue, existem diferenças importantes.

Página legítima do Google Chrome (à esquerda) em comparação com uma página falsa criada pelos cibercriminosos. (Foto: ThreadFabric)

Página legítima do Google Chrome (à esquerda) em comparação com uma página falsa criada pelos cibercriminosos. (Foto: ThreadFabric)

Ao avançarem com a atualização, as vítimas acabam por descarregar a aplicação que esconde o malware. Uma vez instalado, o trojan Brokewell recorre a ataques de ‘sobreposição’ para roubar credenciais e cookies. Através desta tática, os cibercriminosos sobrepõem o ecrã de uma app legítima por uma versão falsa.

De acordo com a investigação da ThreadFabric, o software malicioso regista tudo o que se passa no smartphone: de toques no ecrã à informação apresentada. Todos os dados roubados são enviados para o servidor de comando e controlo usado pelos cibercriminosos.

Entre os dados recolhidos pelo trojan incluem-se ainda informação sobre o smartphone em si e acerca do histórico de chamadas, além de dados de geolocalização. Note-se também que o software malicioso tem capacidade para registar áudio.

Trojan em evolução

Os investigadores realçam que o trojan Brokewell está em desenvolvimento e que novos comandos são adicionados quase todos os dias. As suas capacidades em constante evolução dificultam a detecção, o que o torna uma séria ameaça para o setor bancário.

“Famílias de malware como a Brokewell apresentam um risco significativo para os clientes de instituições financeiras, levando a casos de fraude bem-sucedidos e que são difíceis de detectar sem medidas apropriadas”, afirmam os especialistas.

A análise realizada demonstra que, em campanhas anteriores, esta família de malware atacou aplicações como o serviço ‘buy now, pay later’ Klarma, assim como uma app de autenticação digital usada na Áustria.

Manter-se atento é fundamental para não ser mais uma vítima em esquemas maliciosos deste tipo. Os cibercriminosos estão sempre em busca de novas formas para atacar. Veja-se, por exemplo, o caso do trojan bancário Vultur. Recentemente, esta ameaça passou a recorrer a uma técnica diferente para enganar as vítimas, tendo afetado instituições financeiras italianas, espanholas, alemãs e australianas.

category-label-

category-label-